Cyberattaques : la menace croissante des failles dans les extensions WordPress

Par L'équipe Web à Lille

Publié le avril 10, 2026

Un matin comme les autres, Nicolas, administrateur d’un site de vente en ligne, découvre avec horreur que son tableau de bord est inaccessible. En quelques clics, il réalise que son site a été compromis, victime d’une attaque exploitant une vulnérabilité insoupçonnée. Cette mésaventure, qui pourrait arriver à n’importe quel gestionnaire de site, met en lumière un problème qui touche actuellement des milliers de sites WordPress à travers le monde.

Les 3 points importants

- Les pirates ciblent environ 90 000 installations WordPress utilisant l’extension Ninja Forms.

- La faille permet l’exécution de scripts PHP malveillants sans authentification préalable.

- Un correctif est disponible depuis le 19 mars, mais de nombreux sites restent vulnérables en raison du retard de mise à jour.

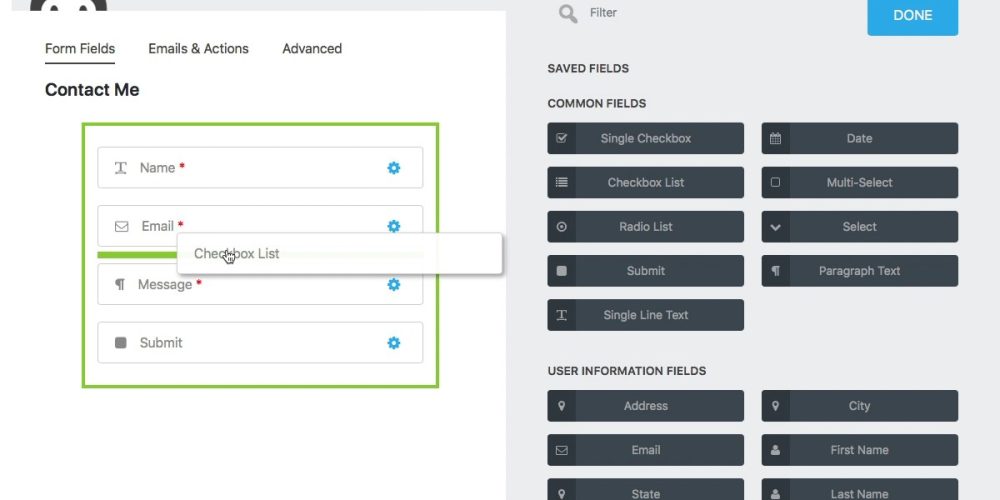

Les vulnérabilités des extensions WordPress

Les extensions WordPress, comme Ninja Forms, sont souvent la cible de cyberattaques. Environ 3 600 tentatives d’intrusion sont enregistrées chaque jour. Les pirates exploitent une faille dans le traitement des requêtes pour exécuter des scripts PHP malveillants sans authentification préalable. Cette vulnérabilité, référencée sous le code CVE-2026-0740, permet aux attaquants d’injecter des web shells et de voler des données sensibles directement sur les serveurs.

Les conséquences des retards de mise à jour

Bien que l’éditeur de l’extension ait publié un correctif le 19 mars, son adoption n’est pas immédiate. De nombreux administrateurs tardent à appliquer la mise à jour, ce qui laisse la porte ouverte aux pirates. Les experts observent une automatisation croissante des scans pour identifier et compromettre les sites vulnérables avant qu’ils ne soient sécurisés. Cette situation souligne l’importance d’une gestion proactive et rapide des mises à jour de sécurité.

Les recommandations pour les gestionnaires de sites

Les chercheurs de Wordfence conseillent aux administrateurs de surveiller attentivement les logs d’accès pour détecter toute activité suspecte. Pour minimiser le risque, il est préférable de limiter l’utilisation de modules tiers et d’assurer une veille constante sur les mises à jour de sécurité. L’installation de la version 3.3.27 de Ninja Forms est fortement recommandée pour neutraliser les risques immédiats. En parallèle, les gestionnaires doivent être conscients que les extensions premium ne garantissent pas une sécurité optimale en l’absence d’une surveillance communautaire continue.

Les défis futurs de la cybersécurité pour WordPress

À l’horizon 2026, la cybersécurité demeure un enjeu majeur pour les utilisateurs de WordPress. Les sites qui ne sont pas régulièrement mis à jour restent des cibles privilégiées pour les cybercriminels. De plus, l’évolution des techniques d’attaque oblige les administrateurs à rester vigilants et à adopter des stratégies de sécurité proactives. L’intégration de solutions de sécurité avancées et la sensibilisation des utilisateurs aux bonnes pratiques restent des éléments clés pour protéger les infrastructures numériques contre les menaces croissantes.